Який антивірус краще? Яким користуватися? Вбудований Windows Defender, чи якийсь сторонній? Це досить спірні питання які не мають однозначної відповіді. Вибір є, і вибір досить великий. З одного боку, сторонні антивіруси – джерело додаткової загрози. Вони працюють в ОС на рівні ядра додаючи до системи ще й свої власні вразливості. Можна згадати хоча б недавні події навколо CrowdStrike. Тому фахівці в області кібербезпеки рекомендують не використовувати сторонні антивіруси. Хоча, з іншого боку, в деяких випадках їх використання набагато ефективніше в порівнянні зі стандартним рішенням.

У ОС Windows є власний попередньо встановлений антивірус – Windows Defender. Це досить проста але дієва програма яка захищає систему на рівні з іншими рішеннями. Але, для підвищення ефективності, її можна трохи покращити, зміцнити та прокачати спеціальними налаштуваннями, які за замовчуванням незадіяні.

Тому давайте розбиратися які налаштування будуть оптимальними та що змінити щоб суттєво поліпшити захист для домашніх ПК. Деякі налаштування Windows Defender я буду коригувати через локальну групову політику, інші через консоль PowerShell.

Задіяти службу MAPS

Microsoft Advanced Protection Service (MAPS) – експериментальна функція яка надає покращений захист у реальному часі використовуючи передові технології для швидкої ідентифікації нових загроз. Ця служба є частиною Microsoft Defender Antivirus і допомагає захищати дані та пристрої від вірусів, фішингових атак та інших кіберзагроз.

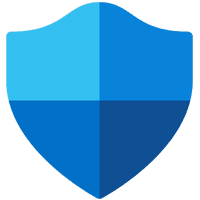

Щоб увімкнути MAPS перейдіть у редактор групової політики: «Конфігурація комп'ютера > Administrative Templates > Windows Components > Microsoft Defender Antivirus > MAPS» та оберіть пункт «Join Microsoft MAPS». Потрібно задіяти службу вибравши «Enabled» та в полі «Options» вибрати «Basic MAPS» чи «Advanced MAPS».

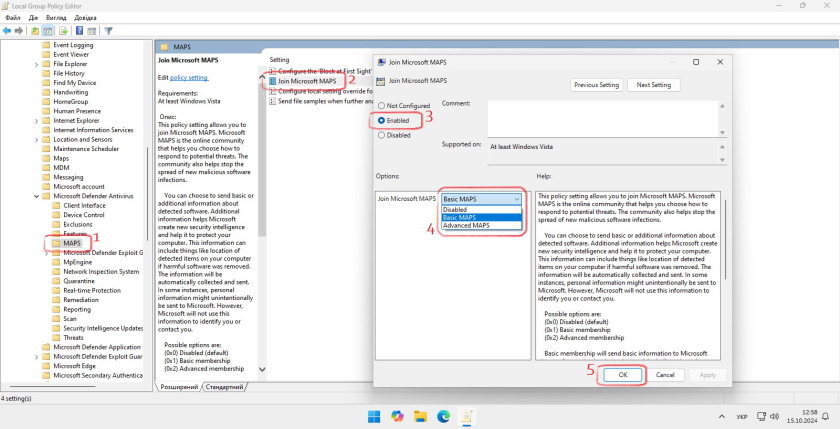

Далі увімкніть функцію «Configure the Block at First Sight feature», вона займається перевіркою пристроїв у реальному часі перш ніж дозволити виконання певного вмісту або надати доступ до нього.

Таким же чином активуйте політику «Configure local setting override for reporting to Microsoft MAPS». Вона визначає, чи можуть користувачі змінювати налаштування звітування про шкідливе програмне забезпечення на своїх пристроях в Microsoft MAPS.

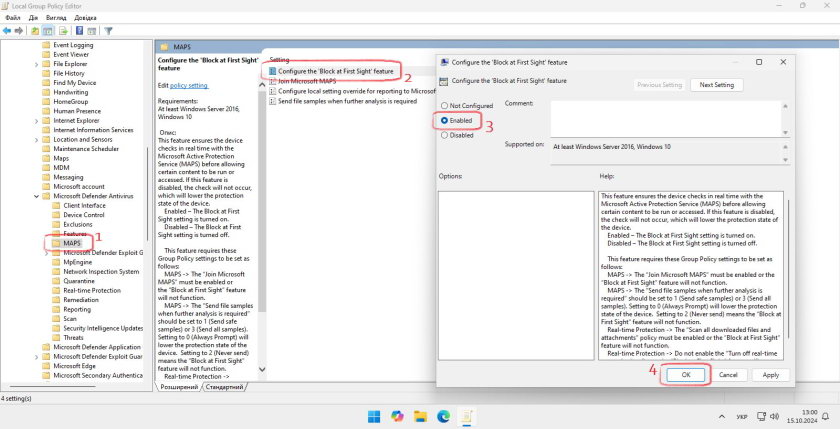

Тепер перейдіть по шляху «Конфігурація комп'ютера > Administrative Templates > Windows Components > Microsoft Defender Antivirus > MpEngine» (в тому ж розділі де були) та виберіть пункт «Configure extended cloud check».

Ця політика дозволяє налаштувати додатковий час для перевірки підозрілих файлів у хмарі. Коли Microsoft Defender Antivirus знаходить підозрілий файл, він може заблокувати його виконання, поки не отримає результат перевірки з хмарного сервісу. Увімкнувши цю політику, можна збільшити час очікування до 50 секунд, щоб забезпечити достатньо часу для отримання точного результату перевірки.

Ці опції значно покращать рівень безпеки Windows Defender, особливо в середовищі з високими вимогами до захисту від шкідливого програмного забезпечення.

Налаштування конфігурації Windows Defender

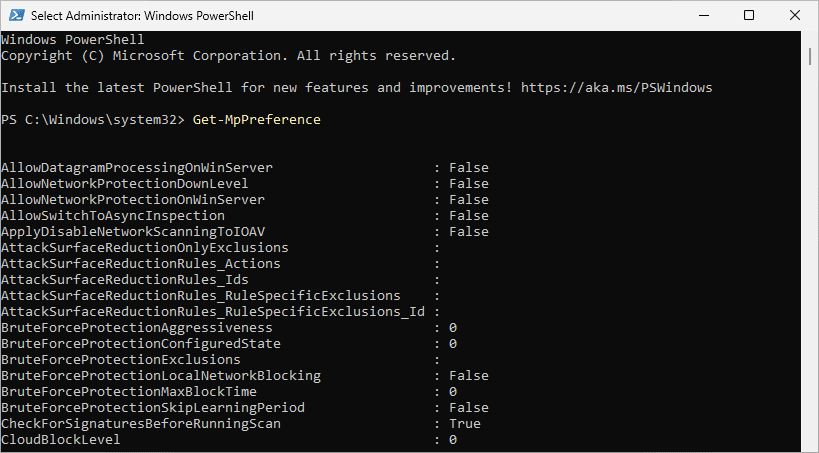

Для початку потрібно подивитися поточну конфігурацію Windows Defender. Для цього запустіть PowerShell від імені адміністратора та введіть команду

Get-MpPreference

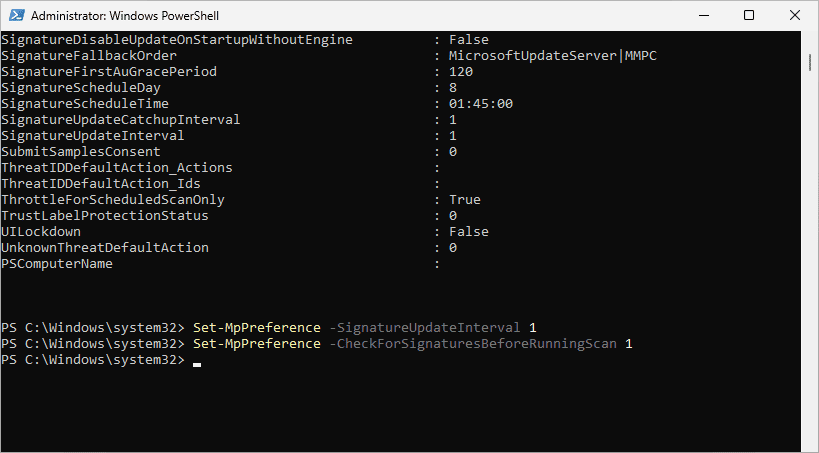

Встановіть інтервал оновлення сигнатур в 1 годину

Set-MpPPreference -SignatureUpdateInterval 1

Щоб перевіряти нові сигнатури перед кожним скануванням введіть

Set-MpPPreference -CheckForSignaturesBeforeRunningScan 1

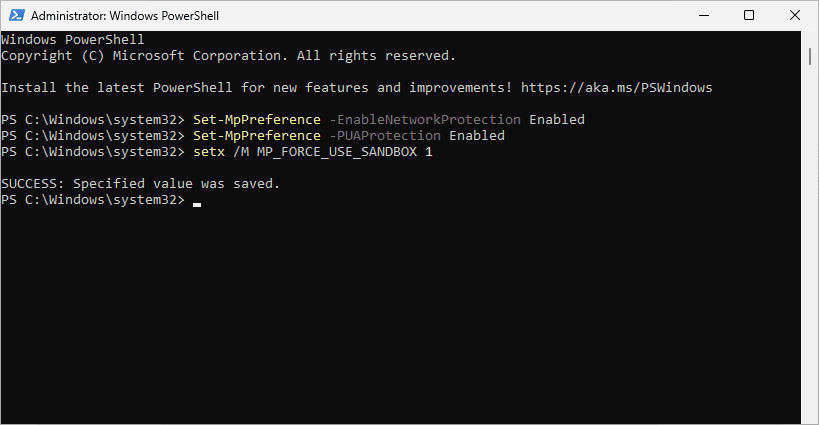

Увімкніть захист мережі в Microsoft Defender Exploit Guard командою

Set-MpPreference -EnableNetworkProtection Enabled

Увімкніть виявлення потенційно небажаних додатків та їх блокування

Set-MpPreference -PUAProtection Enabled

Увімкнути пісочницю для Microsoft Defender

setx /M MP_FORCE_USE_SANDBOX 1

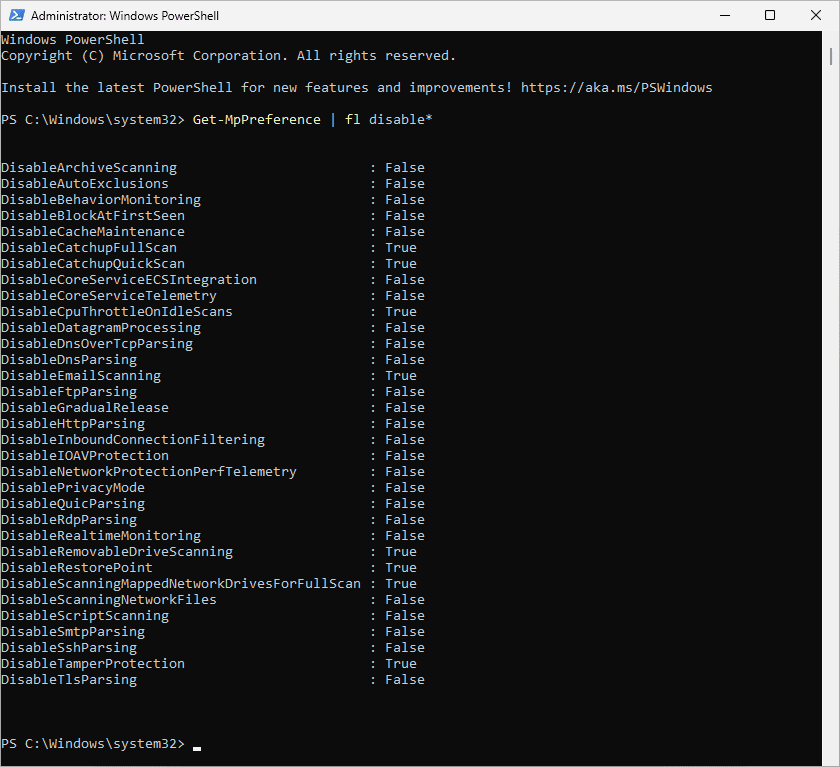

Перевірте які параметри налаштувань Windows Defender вимкнені

Get-MpPreference | fl disable*

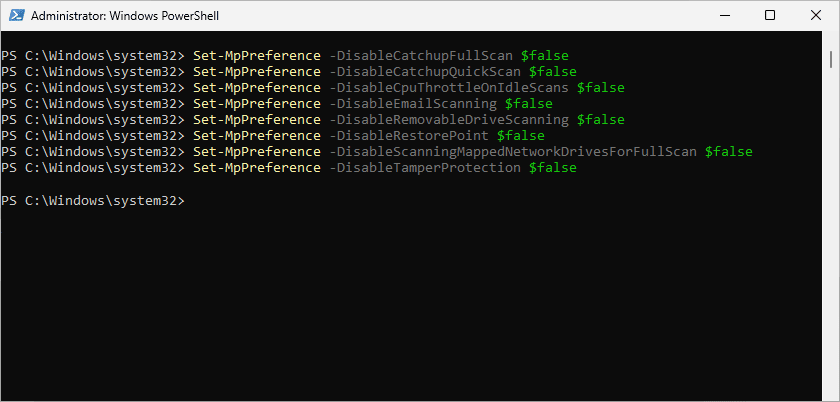

Як бачимо деякі функції незадіяні (мають значення «True»):

- DisableCatchupFullScan/DisableCatchupQuickScan – параметр корегує поведінку коли система не може виконати сканування у запланований час, зазвичай через те, що комп'ютер вимкнено. Можна налаштувати щоб, після того, як комп'ютер пропустить два заплановані сканування, Windows Defender примусово запускав повторне сканування під час наступного входу.

Set-MpPreference -DisableCatchupFullScan $false

Set-MpPreference -DisableCatchupQuickScan $false

- DisableCpuThrottleOnIdleScans – дозволяє вказати, чи буде обмежено використання процесора для запланованих сканувань, коли пристрій знаходиться в режимі простою.

Set-MpPreference -DisableCpuThrottleOnIdleScans $false

- DisableEmailScanning – дозволяє аналізувати поштову скриньку та поштові файли відповідно до їхнього формату, щоб проаналізувати тіло листа та вкладені файли.

Set-MpPreference -DisableEmailScanning $false

- DisableRemovableDriveScanning – визначає чи буде антивірус сканувати знімні носії, такі як USB-накопичувачі, під час повного сканування системи.

Set-MpPreference -DisableRemovableDriveScanning $false

- DisableRestorePoint – вказує, чи слід створювати точки відновлення системи.

Set-MpPreference -DisableRestorePoint $false

- DisableScanningMappedNetworkDrivesForFullScan – вказує, чи будуть скануватися підключені мережеві диски.

Set-MpPreference -DisableScanningMappedNetworkDrivesForFullScan $false

- DisableTamperProtection – дозволяє вимкнути функцію захисту від несанкціонованих змін важливих налаштувань безпеки Microsoft Defender, наприклад, захист у реальному часі.

Set-MpPreference -DisableTamperProtection $false

Після налаштувань можете ще раз виконати команду для перевірки внесення змін

Get-MpPreference | fl disable*